Hyväksikäytön esto

Hyväksikäytön esto, joka kuuluu Kasperskyn monitasoiseen uuden sukupolven suojaukseen, kohdistuu erityisesti haittaohjelmiin, jotka hyödyntävät ohjelmistojen haavoittuvuuksia. Se suunniteltiin tarjoamaan suojauksen lisätaso useimmin kohteeksi joutuville ohjelmille ja tekniikoille. Hyväksikäytön esto on tehokas ja huomaamaton keino estää ja havaita sekä tunnetut että tuntemattomat hyökkäykset. Hyväksikäytön esto kuuluu Kasperskyn toimintaan perustuviin tunnistusominaisuuksiin.

Hyväksikäytön hyökkäysketjut koostuvat useista vaiheista. Esimerkiksi verkkopohjaisissa hyökkäyksissä käytetään usein drive-by-tyyppisiä latauksia. Tartunta saadaan, kun uhri käy vaarantuneella sivustolla, johon on lisätty Javascript-pohjaista haittakoodia. Useiden tarkistusten jälkeen uhri ohjataan vihdoin aloitussivulle, jolla on Flash-, Silverlight-, Java- tai selainpohjainen hyökkäys. Jos kyse on Microsoft Officen tai Adobe Readerin haavoittuvuuksista, ensimmäinen tartuntavektori voi sen sijaan olla tietojenkalasteluviesti tai haitallinen liite.

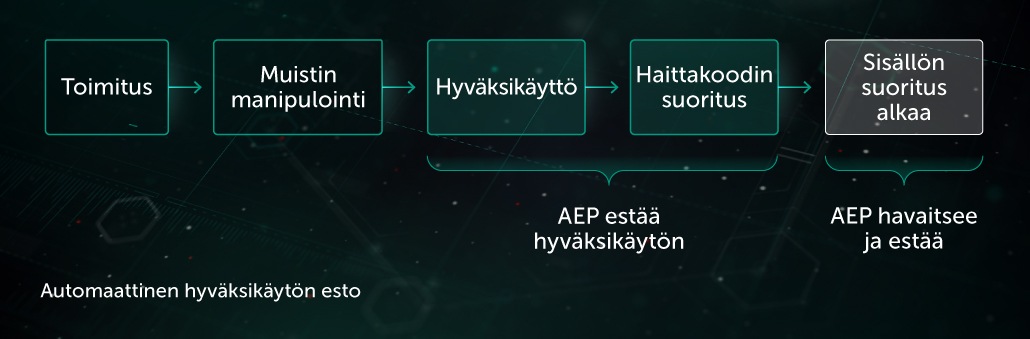

Ensimmäisen levitysvaiheen jälkeen hyökkääjä hyödyntää ohjelmiston haavoittuvuuksia saadakseen prosessien suorituksen hallintaansa, ja jatkaa hyväksikäyttövaiheeseen. Käyttöjärjestelmien sisäisen suojauksen hallinnan ansiosta haittakoodin suorittaminen suoraan ei ole useinkaan mahdollista, joten hyökkääjän on ensin ohitettava se. Onnistunut hyväksikäyttö mahdollistaa haittakoodin suorittamisen, jolloin hyökkääjän koodin suoritus käynnistyy ja sisältö suoritetaan. Sisällöt voidaan ladata tiedostona tai jopa ladata ja suorittaa suoraan järjestelmän muistista.

Riippumatta siitä, miten ensimmäiset vaiheet suoritetaan, hyökkääjän lopullisena tavoitteena on suorittaa sisältö ja käynnistää haitallinen toiminta. Toisen sovelluksen tai suoritussäikeen käynnistäminen voi herättää epäilyksiä, erityisesti, jos tiedetään, että kyseisessä sovelluksessa ei ole tällaista toimintoa.

Hyväksikäytön eston tekniikka valvoo näitä toimia, ja pysäyttää sovelluksen suoritusvirran ja käyttää lisäanalyyseja sen tarkistamiseen, oliko yritetty toimi sallittu vai ei. Ohjelman toimintaa, jota tapahtui ennen epäilyttävän koodin käynnistymistä (muistin muutoksia muistin tietyillä alueilla sekä yritetyn koodin käynnistyksen lähdettä) käytetään sen selvittämiseen, oliko toimi hyökkäyksen aiheuttama.

Sen lisäksi hyväksikäytön esto käyttää suojauksen hallinnan ominaisuuksia useimpien hyökkäystekniikoiden käsittelyyn. Näitä ovat esimerkiksi DLL-kaappaus, DLL-lataus, heap spray allocation ja stack pivot. Nämä muut toiminnan indikaattorit, jotka saadaan Toiminnan tunnistuksen komponentin suorituksen seurantamekanismilta, auttavat tekniikkaa estämään sisällön suorituksen luotettavasti.